SecPath高端防火墙二三层转发典型配置指导124.docx

SecPath高端防火墙二三层转发典型配置指导124.docx

- 文档编号:18205950

- 上传时间:2023-08-13

- 格式:DOCX

- 页数:34

- 大小:253.76KB

SecPath高端防火墙二三层转发典型配置指导124.docx

《SecPath高端防火墙二三层转发典型配置指导124.docx》由会员分享,可在线阅读,更多相关《SecPath高端防火墙二三层转发典型配置指导124.docx(34页珍藏版)》请在冰点文库上搜索。

SecPath高端防火墙二三层转发典型配置指导124

SecPath高端防火墙二三层转发配置举例

关键词:

二三层转发、PAT、私有地址、公有地址、地址池

摘要:

本文简单描述了高端多核防火墙二三层转发模块相关业务的特点,详细描述了二三层转发的典型配置及详细步骤。

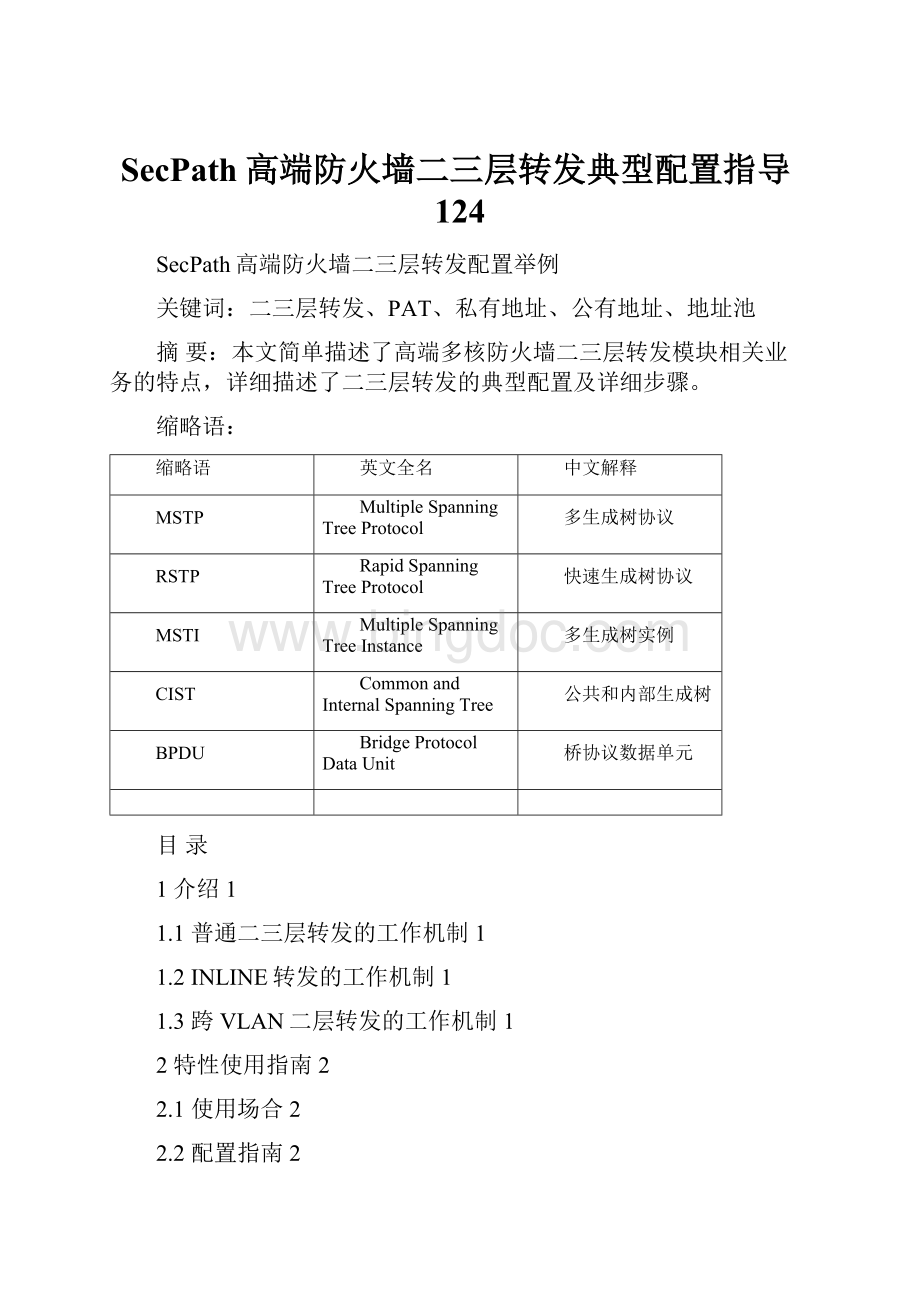

缩略语:

缩略语

英文全名

中文解释

MSTP

MultipleSpanningTreeProtocol

多生成树协议

RSTP

RapidSpanningTreeProtocol

快速生成树协议

MSTI

MultipleSpanningTreeInstance

多生成树实例

CIST

CommonandInternalSpanningTree

公共和内部生成树

BPDU

BridgeProtocolDataUnit

桥协议数据单元

目录

1介绍1

1.1普通二三层转发的工作机制1

1.2INLINE转发的工作机制1

1.3跨VLAN二层转发的工作机制1

2特性使用指南2

2.1使用场合2

2.2配置指南2

2.2.1二三层转发业务配置指南2

2.2.2二三层转发应用涉及的配置3

2.3注意事项3

3支持的设备和版本3

3.1设备版本3

3.2支持的设备3

3.3配置保存4

4配置举例4

4.1典型组网4

4.2设备基本配置5

4.2.1其他共同配置:

5

4.3二三层转发业务典型配置举例6

4.3.1MAC地址管理6

4.3.2MSTP配置7

4.3.3普通VLAN二层转发9

4.3.4INLINE转发14

4.3.5三层子接口转发17

4.3.6跨VLAN二层转发19

4.3.7跨vlan三层转发(通过Vlan虚接口转发)23

4.3.8二三层混合转发25

5相关资料27

5.1相关协议和标准27

5.2其它相关资料27

1介绍

二三层混合转发包括了普通二三层转发、INLINE转发和跨VLAN二层转发。

1.1普通二三层转发的工作机制

如果设备接收到的报文目的MAC地址匹配三层VLAN接口的MAC,则通过设备的VLAN接口进行三层转发;否则通过设备的二层以太网接口进行二层转发。

普通的二三层转发是设备默认启用的特性,不需要配置。

1.2INLINE转发的工作机制

高端防火墙支持二层INLINE转发,即用户通过配置直接指定从某接口入的报文从特定接口出。

这种方式下,报文转发不再根据MAC表进行,而是根据用户已经配置好的一组配对接口进行转发,发送到设备的报文从其中一个接口进入后从另一个接口转发出去。

INLINE转发只支持二层接口,不支持逻辑接口,包括子接口;

1.3跨VLAN二层转发的工作机制

跨VLAN二层转发,顾名思义,就是由数据链路层来完成不同VLAN间的通信。

目前这种技术主要应用在防火墙插卡上。

防火墙插卡是H3C为了适应灵活多变的网络应用而推出的新的防火墙形态。

防火墙插卡和交换机配合使用,经过交换机的二层网络流量由防火墙插卡过滤后再进行转发。

为了实现这一功能,必须进行如下适配:

●流量在交换机上的入接口和出接口分别属于不同的VLAN。

●交换机与防火墙插卡相连的链路两端的以太网口均配置为Trunk类型。

●防火墙插卡连接交换机的以太网口下配置多个子接口,每个子接口配置属于不同的VLAN,这些VLAN和交换机上的VLAN一一对应。

经过以上配置,经过交换机流量的来源和目的属于不同VLAN时,将进行跨VLAN二层转发,具体过程如下:

●报文进入交换机,交换机对报文加上Tag标签,因为报文目的属于另一个VLAN,不能直接查MAC地址表转发,因此报文由Trunk口发送至防火墙插卡。

●防火墙插卡去掉报文中的Tag标签,加上防火墙VLAN的Tag标签,之后对报文进行相关处理(防火墙的各种安全功能)。

●防火墙插卡去掉报文中防火墙VLAN的Tag标签,加上出方向子接口对应VLAN的Tag标签(出方向子接口可以通过查MAC地址表确定)后把报文发送至交换机。

●交换机在对应的VLAN中转发报文。

2特性使用指南

2.1使用场合

(1)应用在现在流行的多层交换网络中;

(2)提供丰富的安全特性:

虚拟防火墙、攻击防范、URL过滤、防DDoS攻击等,为企业及运营商网络提供安全保护。

2.2配置指南

关于二三层转发功能业务的配置全部可以采用Web方式配置。

2.2.1二三层转发业务配置指南

配置二三层转发,需要在Web配置以下内容:

A.MAC地址管理

B.MSTP配置

C.普通VLAN二层转发

D.跨VLAN二层转发

E.三层子接口转发

F.INLINE转发

G.跨vlan三层转发

H.二三层混合转发

2.2.2二三层转发应用涉及的配置

用户必须在命令行设置接口所属Vlan,Web暂时无法配置。

2.3注意事项

二三层转发关于Web配置根据具体实例再作说明。

3支持的设备和版本

3.1设备版本

H3CComwarePlatformSoftware

ComwareSoftware,Version5.20,Beta3104

ComwarePlatformSoftwareVersionCOMWAREV500R002B47D001

H3CSecPathF1000-ESoftwareVersionV300R001B01D014

Copyright(c)2004-2007HangzhouH3CTech.Co.,Ltd.Allrightsreserved.

CompiledNov23200716:

23:

19,RELEASESOFTWARE

H3CSecPathF1000-Euptimeis0week,0day,0hour,16minutes

CPUtype:

RMIXLR7321000MHzCPU

1024MbytesDDR2SDRAMMemory

4MbytesFlashMemory

PCBVersion:

Ver.B

LogicVersion:

1.0

BasicBootWareVersion:

1.10

ExtendBootWareVersion:

1.16

3.2支持的设备

SecpathF1000-E、

S7503E(版本:

V600R002B01D041)+SecBladeII插卡(版本:

V300R001B01D009)

3.3配置保存

每次配置完成后,注意进行配置的保存。

系统管理------>配置维护------->进入配置保存页面,点击“确定”。

4配置举例

4.1典型组网

图1二三层转发典型组网A

图2二三层转发典型组网B

说明:

组网图1用Secblade可使用同样方式组网;

组网图2用F1000-E来实现的话,只需要一台二层交换机,用双绞线与F1000E的任一管理口相连即可。

而SecBladeII是使用10GE口与S75交换机相连,就是组网图2中的10GE口,管理口指的是面板前面的四个GE口,

4.2设备基本配置

4.2.1其他共同配置:

A.接口模式:

G0/0为管理接口:

InterfacePhysicalProtocolIPAddress

GigabitEthernet0/0upup155.1.1.1

B.安全域(Web页面“系统管理”--->“安全域管理”):

G0/0置于Management域(默认);

4.3二三层转发业务典型配置举例

4.3.1MAC地址管理

(1)功能简述

验证对MAC地址表项的管理,包括静态MAC地址、手工配置的动态MAC地址和动态学习的MAC地址。

(2)典型配置步骤(组网:

图1)

A.将PC机IP地址配置为:

155.1.1.2/24,连线到F1000-E的GE0/0口;

B.打开IE浏览器,输入地址:

http:

//155.1.1.1(F1000-E上设置GE0/0为管理口,IP地址设为155.1.1.1/24),出现登录窗口后,输入用户名:

admin,口令为:

123456,进入Web管理首页面;

C.单击“网络管理”—“MAC”,进入MAC管理面面,查看结果A;

D.添加MAC地址表项:

单击“添加”,将PC1的MAC地址添加为静态MAC地址表项,查看结果B;

E.删除刚才添加的静态MAC表项,将PC1的MAC地址添加为动态MAC地址表项,查看结果C。

(3)验证结果

A.能够显示设备当前的MAC地址址表项,能够过滤显示不同类型和不同接口的MAC地址,能够删除MAC地址条目;

B.能够添加静态MAC地址表项,静态表项覆盖动态学习到的MAC表项;

C.能够添加动态MAC地址表项,F1000-E会学习PC1的MAC地址,并覆盖此手工添加的MAC表项;若300S内收不到PC1的报文,手工添加的MAC表项自动老化。

(4)注意事项

A.只能为二层接口添加MAC地址表项,并且要和该端口所允许通过的Vlan对应。

B.通过Web不能配置黑洞MAC地址项,但在命令行下可以配置。

例如:

mac-addressblackhole0011-43ca-db79vlan1000

C.黑洞MAC的特性是,当收到源或目的MAC是黑洞MAC的报文时,不转发报文;

D.手工配置的静态表项覆盖动态学习到的MAC表项;

E.手工配置的动态MAC地址表项,会老化;设备仍会动态的学习相同的MAC地址,并覆盖此手工添加的MAC表项;

F.命令行下删除MAC表项是通过,管理视图下的undomac-address来完成的。

(5)故障排除

4.3.2MSTP配置

(1)功能简述

配置MSTP域、MSTP端口、MSTP全局参数。

(2)典型配置步骤(组网:

图1)

A.进入Web管理界面后,单击“网络管理”—“MSTP”—“MSTP域”—“修改”,进入MSTP域的管理,截图如下:

配置MSTP域名为:

h3c-net,修订级别为:

5,将vlan2设置到实例2:

B.单击“MSTP全局”,对MSTP全局参数进行设置,可以设置在每个实例下本设备的角色:

根桥/备份根桥/默认等:

(3)验证结果

A.点击MSTP页面下的三个标签:

“MSTP域”、“MSTP端口”、“MSTP全局”显示MSTP运行状态。

(4)注意事项

本配置完成,清除防火墙中所做的配置,以防对其他配置产生影响。

若设备先启用了MSTP,则在配置MSTP域时,每配置一次点击确定后,是立即生效的,在一个大型的二层网络中配置时要注意产生振荡。

(5)故障排除

4.3.3普通VLAN二层转发

4.3.3.1ROOT虚拟设备下普通二层转发

(1)功能简述

处于相同VlanIP地址配置为同一网段的主机实现互通。

(2)典型配置步骤(组网:

图1)

A.目前Web上还不能配置Vlan,需要在命令行下进行如下配置:

interfaceGigabitEthernet0/2

portlink-modebridge//接口配置为桥模式(可以通过Web配置)

portaccessvlan102//设置所属Vlan为102

comboenablecopper//启用电口(可以通过Web配置)

#

interfaceGigabitEthernet0/3

portlink-modebridge//接口配置为桥模式(可以通过Web配置)

portaccessvlan102//设置所属Vlan为102

comboenablecopper//启用电口(可以通过Web配置)

PC机IP配置:

PC1:

2.1.1.1/24

PC2:

2.1.1.2/24

B.单击Web页面上“系统管理”—“安全域管理”,编辑root虚拟设备下的Trust安全域,将GE0/2加入Trust安全域,将GE0/3加入Untrust安全域,PC1PINGPC2,得到结果A:

C.重新编辑trust安全域,将GE0/2的“所属Vlan”由默认的1-4094修改为102,如下图所示,同样的方法将GE0/3“所属Vlan”设置为102,加入到Untrust域。

PC1PINGPC2,得到结果B:

D.重新编辑trust安全域,将GE0/2的“所属Vlan”由默认的102修改为与GE0/2的PVID不相同,比如vlan100,如下图所示,PC1PINGPC2,得到结果C:

(3)验证结果

A.可以ping通。

C:

\DocumentsandSettings\huawei>PING2.1.1.2-n1

Pinging2.1.1.2with32bytesofdata:

Replyfrom2.1.1.2:

bytes=32time=2msTTL=255

Pingstatisticsfor2.1.1.2:

Packets:

Sent=1,Received=1,Lost=0(0%loss),

B.仍然可以ping通

C.无法ping通了。

因为二层报文出入安全域由接口下面的所属Vlan所在的安全域来决定,本典型配置中因为GE0/2收上来的是Vlan102的报文,而将GE0/2加入Trust域时,没有将GE0/2的所属Vlan102加入Trust域。

(4)注意事项

A.当编辑二层接口的所属Vlan时,建议严格限制一下好。

之所以不把其它的vlan也加入到“所属Vlan”里来的原因是,二层口可能被本虚拟设备的其他安全域用到。

B.通过命令portlink-typebridge/route或者通过Web的端口管理可以让端口切换二/三层转发模式,要注意的是每切换一次,端口都要初始化一次,原先端口下的配置及所属安全区域信息全部丢失,需要重要进行配置;

C.对进行二层转发的以太报文,SecBladeII处理的方式跟交换机不同,交换机在内部通过vlantag来识别不同Vlan的报文,而secbladeII内部有特殊的标记方式,不会对二层以太帧打上vlantag,但对于进入的带vlantag的报文,设备也可以识别;

D.可以在命令行下用dismac-add或Web页面查看,是否正确学习了MAC地址。

MACADDRVLANIDSTATEPORTINDEXAGINGTIME(s)

0011-43ca-db79102learnedGigabitEthernet0/3AGING

00e0-fc08-0004102learnedGigabitEthernet0/2AGING

---2macaddress(es)found---

E.调试的命令:

隐藏模式下输入_disbridgepack/_disbridgemacadd,用户视图下debugphysicalpacket等,隐藏模式下的调试命令也需要在用户视图下打开terminaldebug才能输出到VTP窗口。

F.还可以通过:

disbridgeforwardingstatis,查看数据转发统计,Web管理—“网络管理”—“inline”—“转发统计信息”,也是显示这些数据。

不过在Web上目前还没有清除按钮,在命令行下可以通过:

resetbridgeforwardingstatis来清除计数。

Totalreceived:

226

Filtered:

0STPdiscarded:

0

Broadcast:

86Multicast:

5

UnknownUnicast:

8InvalidTag:

0

Totaldelivertoup:

27

L2protocol:

0LocalMACaddress:

0

Blackholedropped:

0

Totalsent:

131

Filtered:

0STPdiscarded:

0

(5)故障排除

4.3.3.1新建虚拟设备下普通二层转发

(6)功能简述

处于相同Vlan且IP地址配置为同一网段的主机实现互通。

(7)典型配置步骤(组网:

图1)

A.目前Web上还不能配置Vlan,需要在命令行下进行如下配置,说明中标(Web)的表示可以在Web上实现

interfaceGigabitEthernet0/2

portlink-modebridge//接口配置为桥模式(Web)

portaccessvlan102//设置所属Vlan为102

comboenablecopper//启用电口(Web)

#

interfaceGigabitEthernet0/3

portlink-modebridge//接口配置为桥模式(Web)

portaccessvlan102//设置所属Vlan为102

comboenablecopper//启用电口(Web)

PC机IP配置:

PC1:

2.1.1.1/24

PC2:

2.1.1.2/24

B.单击“系统管理”—“虚拟设备管理”—“虚拟设备配置”—“创建”,创建新的虚拟设备:

H3C;

C.单击“系统管理”—“虚拟设备管理”—“VLAN成员”—将vlan102设置为虚拟设备H3C的Vlan成员;

D.单击“系统管理”—“安全域管理”—“创建”,分别创建属于虚拟设备H3C的安全域H3C_trust和H3C_untrust,编辑安全域,将GE0/2,GE0/3分别加到H3C_trust和H3C_untrust,用PC1PINGPC2,得到结果A。

(8)验证结果

A.可以ping通。

C:

\DocumentsandSettings\huawei>PING2.1.1.2-n1

Pinging2.1.1.2with32bytesofdata:

Replyfrom2.1.1.2:

bytes=32time=2msTTL=255

Pingstatisticsfor2.1.1.2:

Packets:

Sent=1,Received=1,Lost=0(0%loss),

(9)注意事项

二层口可以被所有虚拟设备访问,而不同的虚拟设备相互独立的访问二层接口,隔离的手段就是通过不同的VLAN成员,一个VLAN若成为一个虚拟设备的VLAN成员,那么该Vlan便不属于其它的虚拟设备了。

(10)故障排除

4.3.4INLINE转发

(1)功能简述

配置INLINE转发组。

(2)典型配置步骤(组网:

图1)

A.同配置项4.3.1方法进入Web管理界面后,单击“网络管理”—“Inline”--“Inline转发”,配置“策略ID”为“1”,将端口GigabitEthernet0/2和GigabitEthernet0/3设置为同一转发组(须事先配置该两个端口为二层口):

B.将GigabitEthernet0/2加入trust安全域,将GigabitEthernet0/3加入untrust安全域;配置PC机IP地址:

PC1:

2.1.1.1/24PC2:

2.1.1.2/24后,从PC1PingPC2,得到结果A;

C.在命令行下,配置GigabitEthernet0/2属于Vlan102;GigabitEthernet0/3属于vlan103,再从PC1PingPC2,得到结果B;

D.在命令行下,配置GigabitEthernet0/2为access端口;GigabitEthernet0/3为trunk端口,再从PC1PingPC2,得到结果C;

E.在非默认虚拟设备中配置INLINE转发,命令行配置如下:

#

interfaceGigabitEthernet0/2

portlink-modebridge

portaccessvlan3

comboenablecopper

portinline-interfaces1

#

interfaceGigabitEthernet0/3

portlink-modebridge

portaccessvlan4

comboenablecopper

portinline-interfaces1

#

F.创建虚拟设备H3C的操作同配置项4.3.3.1,使vlan3和vlan4成为虚拟设备H3C的成员,将GigabitEthernet0/2和GigabitEthernet0/3分别加入H3C_trust和H3C_untrust安全域,强调GigabitEthernet0/2加入H3C_trust安全域时,“所属VLAN”填什么,则只能转发带有相应vlantag的报文。

例如:

102,则只转发VLAN102的报文。

由于连接PC1,发送报文不带VLAN,由入接口GigabitEthernet0/2的PVID决定,此处“所属VLAN”填3,PC1PingPC2,得到结果D。

(3)验证结果

A.能够Ping通;

B.能够Ping通;

C.能够Ping通;(配置inline转发后,端口下vlan的配置及端口类型配置对流量转发均无影响)

D.能够Ping通。

(允许通过的流量的所有TagID须都是虚拟设备H3C的Vlan成员)

(4)注意事项

A.INLINE转发依赖于所配置的INLINE转发组进行转发,不按MAC地址转发

B.INLINE转发只能在二层物理接口上配置,不支持子接口及虚接口;

C.Web上配置INLINE转发组后,命令行下除了接口上的INLINE配置外,会自动产生一条全局INLINE组的配置;

D.INLINE转发只在入口处检查报文tag,目的是检查是否要走三层转发,所以报文发起方所在接口的“所属Vlan”影响报文的转发,注意不是端口的PVID,是Web页面上的配置。

即:

INLINE转发仅判断入报文的Vlantag是否为本虚拟设备安全域中的vlan成员;若是则放行,否则则不通。

E.防火墙目前的版本,还未实现分级管理;所以不同的虚拟设备之间,还未能实现单独配置Inline转发,以后的版本会实现这一功能;

F.入端口如果是Access端口,一样可以接收带不同Vlantag的报文,并不检查Vlantag是否与自身PVID一致;而纯二层转发时,端口只接收与自身PVID相同的带tag或不带tag的报文;

G.在trunk口上配置Inline转发,入口配置的permitvlan不影响转发,而纯二层转发时,trunk端口只转发允许的vlan;

H.报文经过G0/3转出时tag并没有去掉,而是直接透传了,流量在配置好的INLINE组内两接口

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- SecPath 高端 防火墙 三层 转发 典型 配置 指导 124

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《财政学》期末习题.docx

《财政学》期末习题.docx